Investigadores de seguridad descubrieron el troyano Octopus debido a una ola de ataques cibernéticos que se lanzaron contra entidades diplomáticas en Asia central

Regeneración, 16 de octubre de 2018.– Investigadores de la compañía Kaspersky Lab hallaron una holeada de ataques de ciberespionaje dirigidos contra organizaciones diplomáticas de Asia Central. El troyano, llamado Octopus, estaba disfrazado como versión de un servicio de mensajería, que atraía a varios usuarios.

En un comunicado, la compañía de seguridad informática expuso que estos usuarios fueron atraídos por la noticia de una posible prohibición de Telegram en la región. Una vez instalado, Octopus proporcionaba a los atacantes acceso remoto a las computadoras de las víctimas, así lo detalló el diario El Financiero.

El troyano se disfraza de Telegram

Con el uso de los algoritmos de Kaspersky Lab, los investigadores de seguridad descubrieron que Octopus podría tener enlaces a DustSquad, un agente de ciberespionaje de habla rusa detectado previamente en países de la antigua Unión Soviética en Asia Central, así como en Afganistán, desde 2014.

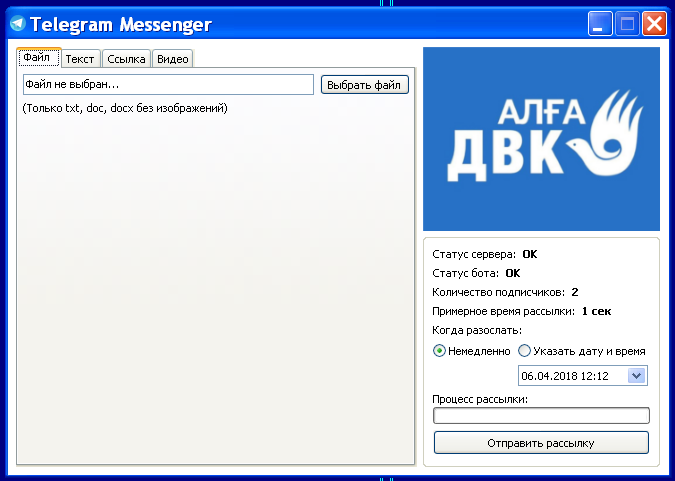

Una inusual elección de bibliotecas por parte de DustSquaf

DustSquad es inusual en su elección de programación para el troyano Octopus, haciendo uso de Delphi y bibliotecas de terceros, como el proyecto Indy para comunicaciones de servidor de comando y control (C2) basadas en JSON y «TurboPower Abbrevia» para aportar las capacidades de compresión.

El troyano Octopus está empaquetado en un archivo denominado DVK. Traducido vendrían siendo «Elección Democrática de Kazajstán».

Ese archivo se disfraza como una variante de Telegram creado para los partidos de oposición de Kazajstán en Kazajstán.

El país amenazó a prohibir Telegram en abril, a menos que la compañía aceptara eliminar todo el contenido producido en la plataforma por DVK.

“Hemos visto muchos agentes de amenazas dirigidos a entidades diplomáticas en Asia Central en 2018. DustSquad ha trabajado en la región durante varios años y podría ser el grupo que se encuentra detrás de esta nueva amenaza”, indicó el investigador de seguridad en Kaspersky Lab, Denis Legezo.

En este caso, la posible prohibición de la aplicación Telegram permitió a los cibercriminales planear estos ataques con el uso del troyano, que proporcionaba a los hackers acceso remoto a la computadora de la víctima.

Una vez activado, los agentes tenían la oportunidad de llevar a cabo diversas operaciones con datos en la computadora infectada, incluso, borrar, bloquear, modificar, copiar y descargar, entre otras.

Así, los atacantes podían espiar a las víctimas, robar datos confidenciales y obtener acceso a los sistemas por un ‘backdoor’ (puerta trasera).

¿Qué es Backdoor (puerta trasera)?

Es un recurso utilizado por diversos malwares para acceder remotamente al sistema o red infectada. Para ese fin, los códigos maliciosos pueden explorar fallas críticas no documentadas existentes en programas instalados, errores característicos de softwares desactualizados o de firewall para abrir las puertas del router.

Algunos backdoors pueden ser explorados por sites maliciosos gracias a las debilidades existentes de algunos navegadores. Los errores pueden garantizar acceso competo o parcial al sistema por un cracker, siendo utilizado para instalar otros malwares o para robo de datos.

¿Qué es un virus troyano?

Un caballo de Troya o troyano es un tipo de malware que a menudo se disfraza de software legítimo. Los cibercriminales y hackers pueden utilizar troyanos para tratar de acceder a los sistemas de los usuarios. Generalmente, los usuarios son engañados por alguna forma de ingeniería social para que carguen y ejecuten troyanos en sus sistemas. Una vez activados, los troyanos permiten a los cibercriminales espiarte, robar tu información confidencial y obtener acceso de puerta trasera a tu sistema. Estas acciones pueden incluir:

Eliminar datos

Bloquear datos

Modificar datos

Copiar datos

Interrumpir el funcionamiento de computadoras o redes de computadoras

A diferencia de virus y gusanos, los troyanos no son capaces de autorreplicarse.

Vía: El Financiero y Tecnonucleous